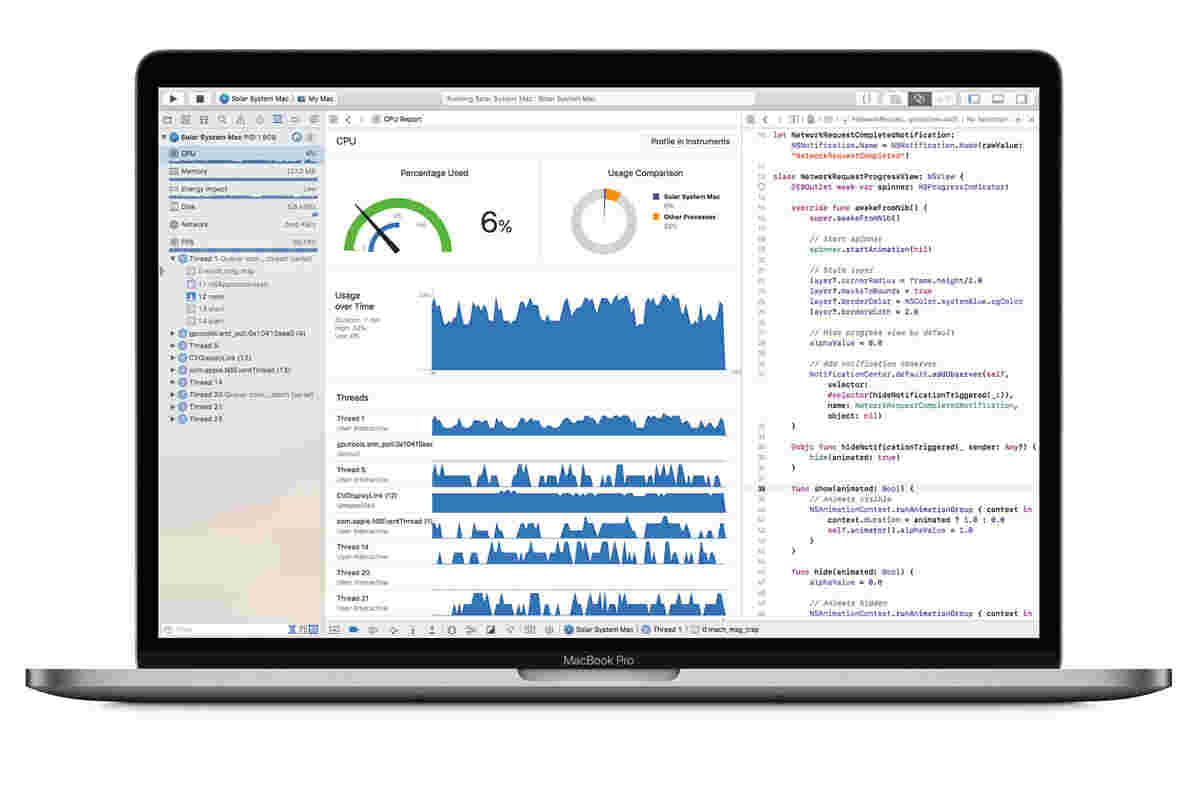

Xcode成为新Mac恶意软件攻击的向量

趋势科技识别了一种全面的新形式的MAC恶意软件,在编译为应用程序之前,通过将自己注入Xcode项目来传播。

好好,他们尝试了两次

我们之前见过类似的攻击。所谓的“Xcode Ghost”是一个恶意软件感染版的Apple开发人员环境,分布在Apple频道之外。使用该软件构建的应用程序用恶意软件预装。

虽然安全研究人员正确地关注Xcode Ghost,但由于Apple使用此刻来强调仅从Bona Fide App Stores下载关键文件的需要,因此问题很快被缩减。通过可靠的第三方应用商店颠覆系统更容易,并且安全是我们在购买应用程序时支付的一部分。

一切都是,特定事件作为颠覆系统将要颠倒的糟糕演员的程度的良好说明。

在这种情况下,他们努力创建一个替代环境,其中当释放应用程序时,实际损坏很长一段时间。

[还阅读:12个安全提示“家庭企业的工作”

趋势科技的最新挑战是XCSSet“家庭”的一部分类似,因为它在创建之前的感染应用程序,恶意代码隐藏在最终出现的应用程序内。

开发人员:保护您的GitHub资产

趋势科技警告说,它已经确定了由这种恶意软件影响的开发人员,他们通过GitHub分享他们的项目,这表明通过供应链攻击提前扩增。基本上,恶意软件误解尝试感染存储在GitHub上的文件。

开发人员本身可能无法意识到此问题,因为它不会显示在构建和分发应用程序之前。

受影响的用户将看到Web浏览器安全性受到损害,Cookie读取和共享以及在JavaScript中创建的后门,即恶意软件作者可以将能够利用,趋势科技说。来自其他应用的数据也可能面临抗曝气的风险。

“使用的分布方法只能被描述为巧妙。受影响的开发人员将以受影响的Xcode项目的形式无意中将恶意特洛伊木族解释为他们的用户,以及验证分布式文件的方法(例如检查哈希值),因为开发人员将不知道他们正在分发恶意文件,“ Trendmicro写道。

该怎么办

Apple意识到这一新问题,并警告所有用户不从未知实体或应用商店下载应用程序,并且被认为正在采取措施在未来的安全更新中解决威胁。同时,开发人员应该确保他们确保他们的GitHub存储库,并在那里仔细检查他们的资产。

Mac用户应仅从批准的源下载项目,并且可能希望考虑安装和运行最新的安全保护软件,以帮助验证现有系统安全性。快速越来越多的MAC使用企业应该鼓励他们的用户仔细检查自己的系统安全性,同时确保内部开发的代码对这种不寻常的新感染安全。

但是,重要的是不要过度反应。目前,这不是祸害,而是一个相对较小的威胁。然而,它反映了当前安全趋势,因为恶意软件制造商在他们的尝试中变得更聪明。

当安全去过Pro时,黑客成长了复杂

自从大流行锁定开始以来,企业安全酋长一直在解决越来越复杂的攻击。这些包括高度有针对性的网络钓鱼攻击,其中攻击者试图从所选的目标中剥离信息的片段,以便从中产生足够的数据来破坏企业安全架构。

趋势科技警告:“攻击者开始投资于针对特定流程企业的长期运营。他们侦察他们可以利用或滥用的脆弱的实践,易感系统和操作漏洞。“

当然,攻击者没有理由这样做。随着Apple的平台,被视为难以破坏和高度安全的,攻击者已经搬到了平台体验的其他组成部分,在这种情况下,开发人员。这个想法是,如果您无法轻松感染边缘设备,为什么不使这些设备的用户愿意安装已颠覆的软件。

当然,这种威胁的存在也应该作为技术公司被迫进入其系统的“后门”时存在的巨大风险的有形证据,因为这些门成为可以更容易被剥削的安全弱点。

这是审查Apple的安全白皮书和这一点的好时机,这是(旧的,但仍然有用)的MAC安全指南。

请在Twitter上关注我,或者在Appleholic的酒吧和烤架和苹果讨论团体上加入我。